Các trường hợp sử dụng tuân thủ SIEM hàng đầu: GDPR, PCI DSS, ISO và nhiều hơn nữa

Hệ thống Quản lý sự kiện và thông tin bảo mật (SIEM) đóng vai trò then chốt trong an ninh mạng hiện đại, cung cấp phương pháp tiếp cận tiên tiến để phát hiện, quản lý và tuân thủ mối đe dọa. Bằng cách tổng hợp và phân tích dữ liệu nhật ký trên toàn bộ cơ sở hạ tầng CNTT của tổ chức, các công cụ SIEM cung cấp khả năng hiển thị theo thời gian thực vào các sự kiện bảo mật, giúp các nhóm nhanh chóng xác định và ứng phó với các mối đe dọa tiềm ẩn. Khám phá lý do tại sao tuân thủ là một thành phần không thể thiếu của bất kỳ SIEM nào tại đây.

Ngay cả khi là xương sống của các thế trận bảo mật hiện đại, vai trò của SIEM vẫn tiếp tục phát triển khi lĩnh vực AI rộng lớn hơn bắt đầu xử lý không chỉ phát hiện mối đe dọa mà còn ngày càng hành động và ngăn ngừa các sự cố ngay từ đầu. Bài viết sau đây sẽ đề cập đến những lợi ích của việc tích hợp các trường hợp sử dụng tuân thủ SIEM vào chiến lược an ninh mạng của bạn và các biện pháp thực hành tốt nhất để triển khai và quản lý

SIEM thế hệ tiếp theo

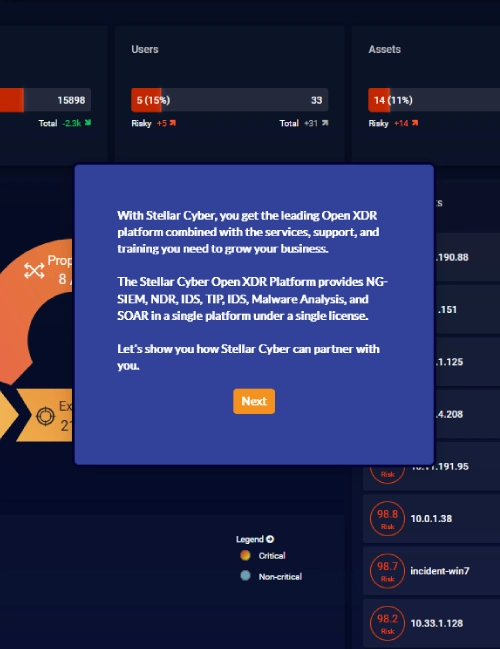

Stellar Cyber SIEM thế hệ tiếp theo, là một thành phần quan trọng trong Nền tảng Stellar Cyber Open XDR...

Trải nghiệm hoạt động bảo mật được hỗ trợ bởi AI!

Khám phá AI tiên tiến của Stellar Cyber để phát hiện và ứng phó ngay lập tức với mối đe dọa. Lên lịch demo của bạn ngay hôm nay!

Tại sao các tổ chức cần SIEM để tuân thủ

Trong một cuộc tấn công, nhật ký sự kiện có thể lưu giữ một số dấu hiệu sớm nhất của hoạt động độc hại. Những dữ liệu riêng lẻ này chứa thông tin về hoạt động của hệ thống, hành động của người dùng và lỗi: tất cả đều có thể là tài sản có giá trị đối với nhóm bảo mật. Tuy nhiên, điều từng ngăn cản việc sử dụng chúng là số lượng lớn của chúng. Việc xem xét thủ công từng nhật ký để tìm các mối đe dọa bảo mật tiềm ẩn là rất không thực tế và các phương pháp thu thập nhật ký truyền thống thường dẫn đến số lượng cảnh báo sai quá lớn. Các giải pháp SIEM làm giảm những điều này

vấn đề bằng cách tổng hợp dữ liệu nhật ký sự kiện và làm giàu nó bằng thông tin theo ngữ cảnh về người dùng, tài sản, mối đe dọa và lỗ hổng. Tìm hiểu thêm về lợi ích của việc triển khai SIEM tại đây.

Bằng cách liên tục theo dõi các nhật ký này, các tổ chức có thể phát hiện ra các mẫu bất thường hoặc bất thường có thể báo hiệu mối đe dọa an ninh mạng, chẳng hạn như lỗi đăng nhập liên tục, thay đổi quyền tệp bất ngờ hoặc lưu lượng mạng không đều. Trong trường hợp vi phạm bảo mật, các nhật ký sự kiện này trở nên vô giá đối với phân tích pháp y, giúp theo dõi trình tự các sự kiện dẫn đến vi phạm, xác định phạm vi của vi phạm và hiểu các chiến thuật, kỹ thuật và quy trình (TTP) mà kẻ tấn công sử dụng. Thông tin chi tiết này rất quan trọng để phát hiện mối đe dọa, tăng cường các biện pháp bảo mật và ngăn chặn các cuộc tấn công trong tương lai

các cuộc tấn công.

Lý do cho việc SIEM tiếp tục được áp dụng phần lớn là nhờ vào sự tăng tốc rộng rãi của các mô hình học tập AI trong những năm gần đây. Bằng cách tích hợp AI tiên tiến vào công nghệ SIEM, các hệ thống SIEM hiện có thể không chỉ đánh dấu các vấn đề tiềm ẩn mà còn tự động hóa các

nhiệm vụ phản ứng chủ động trước mối đe dọa. Bằng cách học hỏi từ dữ liệu bảo mật lịch sử và nhận dạng các mẫu, hệ thống AI SIEM có thể dự đoán và xác định các mối đe dọa tiềm ẩn trước khi chúng xuất hiện, mở ra kỷ nguyên mới về quản lý bảo mật tinh vi và chủ động.

Các trường hợp sử dụng SIEM: Tổng quan về tuân thủ là trên hết

SIÊM tuân thủ các trường hợp sử dụng trải rộng trên phạm vi rộng lớn của an ninh mạng: khả năng hiển thị tiên tiến và phân tích tiên tiến của nó mang lại khả năng tiết kiệm thời gian và chi phí đáng kể cho mọi nhóm. Hiểu chính xác vị trí SIEM phù hợp với phạm vi rộng hơn của an ninh mạng là rất quan trọng để hình dung thành công của nó trong tổ chức của bạn.

Các quy định về an ninh mạng chưa bao giờ quan trọng hơn thế: với những kẻ tấn công đã lấy đi những phần đáng kể khỏi cơ sở hạ tầng quan trọng trong vài năm qua, các cơ quan quản lý hướng đến mục tiêu duy trì các biện pháp phòng thủ mạnh mẽ trên toàn ngành. Mục tiêu của các mô hình tuân thủ quy định này là chỉ ra chính xác cách SIEM có thể bảo vệ và lưu giữ dữ liệu của khách hàng, sinh viên và cá nhân.

#1. SIEM cho GDPR

Một trong những quy định lớn nhất theo quy mô địa lý là GDPR của EU. GDPR, được triển khai vào tháng 2018 năm 2, yêu cầu bảo vệ nghiêm ngặt Thông tin nhận dạng cá nhân (PII), bao gồm cả dữ liệu cá nhân chung như địa chỉ IP hoặc tên người dùng và dữ liệu nhạy cảm như thông tin sinh trắc học hoặc di truyền. Nếu một tổ chức không giữ an toàn cho dữ liệu đó, tiền phạt có thể lên tới XNUMX% tổng doanh thu toàn cầu của tổ chức đó.

Meta đã vi phạm quy định GDPR vào năm 2022 với mức phạt 1.2 tỷ euro. Tòa án phát hiện ra thói quen chuyển dữ liệu người dùng EU sang Hoa Kỳ của Meta mà không có biện pháp bảo vệ liên tục theo GDPR – mặc dù một phán quyết vào năm 2020 yêu cầu phải bảo vệ liên tục thông tin đó.

SIEM an ninh hiện đại hệ thống đóng vai trò then chốt trong việc đảm bảo tuân thủ SIEM GDPR bằng cách thực thi Bảo vệ dữ liệu theo Thiết kế. Điều này đạt được thông qua việc xác minh và kiểm tra các biện pháp kiểm soát bảo mật, đảm bảo xử lý dữ liệu người dùng đúng cách. Cùng với các biện pháp kiểm soát bảo mật chặt chẽ hơn, nó tăng cường khả năng hiển thị dữ liệu nhật ký, cho phép truy cập có cấu trúc và báo cáo cho chủ sở hữu dữ liệu, điều này rất quan trọng đối với các yêu cầu về tính minh bạch của GDPR.

#2. SIEM cho HIPAA

Tại Hoa Kỳ, HIPAA định nghĩa các tiêu chuẩn cho bất kỳ tổ chức chăm sóc sức khỏe nào xử lý thông tin sức khỏe điện tử. Một khía cạnh cốt lõi của HIPAA yêu cầu các tổ chức tham gia vào phân tích rủi ro toàn diện và thực hiện các chiến lược quản lý hiệu quả.

Việc tuân thủ HIPAA chưa bao giờ quan trọng hơn thế, do thực tế là ngành chăm sóc sức khỏe đã có một năm đặc biệt khó khăn đối với an ninh mạng.

Cả Norton và HCA Healthcare đều đã trải qua các cuộc tấn công ransomware quy mô lớn, công khai sâu rộng – vào tháng 2.5, gã khổng lồ chăm sóc sức khỏe của Hoa Kỳ Norton đã trải qua một cuộc tấn công khiến dữ liệu của 11 triệu bệnh nhân bị truy cập và đánh cắp. Dữ liệu này bao gồm tên, số An sinh xã hội, thông tin bảo hiểm và số nhận dạng y tế. Nhưng điều đó không là gì cả: vi phạm của HCA Healthcare đã làm lộ thông tin của XNUMX triệu bệnh nhân. Thông tin này sau đó đã được bán trên một diễn đàn tội phạm mạng phổ biến.

Hệ thống SIEM có thể ngăn chặn vi phạm bằng cách tự động xác định các mối đe dọa, trước khi tạo và ưu tiên thông minh các cảnh báo. Một phần của biện pháp bảo vệ vi phạm này là khả năng giám sát chặt chẽ các thay đổi kiểm soát truy cập, bao gồm cập nhật thông tin xác thực và cài đặt mã hóa. Thành phần khác của hỗ trợ SIEM trong HIPAA là khả năng cắt giảm các cảnh báo giả mạo. Những điều này hợp lý hóa các nỗ lực của nhóm bảo mật quá tải và giúp xác định các khu vực cần hỗ trợ ngay lập tức. Cuối cùng, hiểu biết sâu sắc của SIEM về truyền thông mạng - và hiểu biết cơ bản của nó về luồng dữ liệu bình thường của tổ chức bạn - cho phép nó đánh dấu và ngăn chặn việc rò rỉ dữ liệu chăm sóc sức khỏe mang tính cá nhân sâu sắc.

#3. SIEM cho SOX

Đạo luật Sarbanes-Oxley (SOX), là phản ứng lập pháp đối với các vụ bê bối kế toán lớn trong Enron và WorldCom vào đầu những năm 2000. Đạo luật này đặt ra các tiêu chuẩn cụ thể cho các hội đồng quản trị, ban quản lý và công ty kế toán của công ty đại chúng Hoa Kỳ. Trọng tâm của quy định SOX là yêu cầu các tổ chức phải truyền đạt rõ ràng và chứng minh rằng vị trí của dữ liệu nhạy cảm được kiểm soát và duy trì chặt chẽ.

NCB Management Services, một công ty thu nợ, đã bị vi phạm dữ liệu nghiêm trọng vào đầu năm 2023. Vi phạm này có khả năng ảnh hưởng đến hơn 1 triệu khách hàng, với dữ liệu bao gồm số thẻ tín dụng và thẻ ghi nợ cùng với mã bảo mật, mã truy cập và mã PIN bị xâm phạm do tin tặc tấn công. Công ty không biết về sự xâm phạm của chính mình cho đến 3 ngày sau vụ xâm nhập ban đầu.

Một trong những yêu cầu của SOX là các biện pháp kiểm soát có thể xác minh được được đưa ra để theo dõi việc truy cập dữ liệu. Để đạt được điều này, các tác nhân được cài đặt trên thiết bị của SIEM có thể nhận dữ liệu từ hầu như bất kỳ nguồn tổ chức nào, bao gồm tệp, FTP và cơ sở dữ liệu – điều này đặt nền tảng cho khả năng hiển thị, trong khi các khả năng báo cáo tích hợp cung cấp thông tin chi tiết theo thời gian thực về việc ai đã truy cập, sửa đổi và di chuyển dữ liệu nào.

Hệ thống giám sát chặt chẽ việc tạo tài khoản, thay đổi yêu cầu truy cập và mọi hoạt động từ nhân viên bị chấm dứt hợp đồng, đảm bảo thực hành xác thực và kiểm soát truy cập mạnh mẽ.

#4. SIEM cho PCI DSS

PCI DSS là tiêu chuẩn bảo mật dành cho các công ty xử lý thẻ tín dụng có thương hiệu. Nó đã trở thành tiêu chuẩn công nghiệp dành cho các công ty chấp nhận thanh toán trực tuyến nhưng cũng bị kiểm tra bởi lịch sử vi phạm và vi phạm.

Một trong những ví dụ gần đây nhất là cuộc tấn công vào nhà điều hành ứng dụng đỗ xe lớn nhất châu Âu. EasyPark thuộc sở hữu của các nhà đầu tư vốn tư nhân Vitruvian Partners và Verdane. Bộ ứng dụng đỗ xe của họ hoạt động tại hơn 4,000 thành phố trên 23 quốc gia, bao gồm Hoa Kỳ, Úc, New Zealand và hầu hết các quốc gia Tây Âu. Vào tháng 2023 năm XNUMX, người ta phát hiện ra rằng tên, số điện thoại, địa chỉ, địa chỉ email và một phần số thẻ tín dụng của khách hàng RingGo và ParkMobile đã bị đánh cắp.

Để một công ty tuân thủ PCI DSS, có 12 yêu cầu. Trong số đó, có một sự nhấn mạnh mạnh mẽ vào việc quản lý danh tính người dùng bao gồm việc tạo, sửa đổi và xóa ID người dùng và thông tin xác thực. Điều này một phần là nhờ vào xác thực quan trọng cần thiết cho bất kỳ quyết định tài chính nào. Ví dụ về việc tuân thủ PCI SIEM bao gồm giám sát hành động của người dùng đã chấm dứt và tài khoản không hoạt động, và đảm bảo rằng quyền truy cập được quản lý và kiểm toán đúng cách

#5. FERPA

Trong khi một số cơ quan tuân thủ được thành lập để xây dựng lòng tin trong cơ sở khách hàng, FERPA là luật liên bang thực thi việc bảo vệ hồ sơ của sinh viên: bao gồm thông tin giáo dục, thông tin nhận dạng cá nhân (PII) và thông tin thư mục.

Điều này là do vị thế cực kỳ dễ bị tổn thương của các tổ chức giáo dục hiện nay: 54% các trường đại học ở Anh đã báo cáo về vi phạm dữ liệu trong 12 tháng qua. Thực tế là nhiều trường đại học này là các tổ chức nghiên cứu hàng đầu khiến chúng trở thành mục tiêu hấp dẫn cho

cả tội phạm mạng có động cơ tài chính và những tác nhân được nhà nước tài trợ với hy vọng thu thập được tài sản trí tuệ.

Với phạm vi bảo vệ cần thiết cho các trường đại học, bản chất tùy chỉnh của bảng điều khiển SIEM trở nên quan trọng: bằng cách trình bày trạng thái có liên quan của toàn bộ mạng, thay vì trạng thái của từng thiết bị riêng lẻ – máy chủ, thiết bị mạng và công cụ bảo mật – nhóm bảo mật có thể đi thẳng vào vấn đề và đánh giá ngay tình trạng của từng khu vực. Điều này không chỉ giúp giảm bớt gánh nặng cho nhân viên bảo mật mà khả năng hiển thị sâu hơn của SIEM còn cho phép trường đại học chứng minh được sự tuân thủ của mình trong quá trình kiểm toán, vì nhật ký đóng vai trò là bằng chứng về những nỗ lực tuân thủ liên tục của tổ chức.

#6. NIST

Trong khi một số quy định tập trung vào các ngành công nghiệp cụ thể, thì những quy định khác – chẳng hạn như Viện Tiêu chuẩn và Công nghệ Quốc gia (NIST) – đưa ra một số khuyến nghị mà nhiều tổ chức khác nhau đã áp dụng. Ban đầu được cung cấp cho các cơ quan liên bang, lời khuyên của nó giúp xây dựng sự tuân thủ với các quy định khác của ngành, thay vì là một quy tắc riêng biệt.

Về bản chất, NIST đưa ra lời khuyên bằng ngôn ngữ phi kỹ thuật trên năm chức năng: xác định, bảo vệ, phát hiện, phản hồi và phục hồi. Mỗi chức năng này đều tập trung vào việc đánh giá và bảo vệ tài sản trong một tổ chức. Tính đơn giản của nó giúp phá vỡ lĩnh vực vi phạm thường vô cùng phức tạp. Ví dụ, trong trường hợp các cuộc tấn công của nhà cung cấp hạ nguồn, sự giám sát của một công ty có thể gây chấn động khắp các ngành hoàn toàn khác nhau. Một trường hợp là cuộc tấn công vào dịch vụ chia sẻ tài liệu Accellion, sau đó đã chứng kiến các vụ rò rỉ dữ liệu từ Morgan Stanley, UC Berkeley và một nhà cung cấp dịch vụ chăm sóc sức khỏe có trụ sở tại Arkansas.

Các yêu cầu của NIST SIEM đóng vai trò quan trọng trong việc ngăn chặn các cuộc tấn công chuỗi cung ứng bằng cách giám sát các cảnh báo từ tường lửa và các thiết bị bảo mật khác ở rìa mạng. Khả năng của SIEM trong việc xác định các mẫu tấn công mới trong lưu lượng mạng đưa bảo mật mạng tổng thể phù hợp với các khuyến nghị của NIST

#7. SIEM cho ISO 27001

Vào năm 2022, bản cập nhật ISO mới nhất đã được phát hành – mặc dù về bản chất không phải là yêu cầu pháp lý, các tổ chức hy vọng đạt được – và duy trì – chứng nhận ISO 27001 của mình cần tuân thủ một số tiêu chuẩn chính. Tiêu chuẩn quan trọng nhất là khả năng thiết lập, duy trì và liên tục lặp lại hệ thống quản lý bảo mật thông tin của tổ chức. Cũng có một số điểm trùng lặp đáng kể với NIST, vì ISO 27001 yêu cầu các tổ chức của mình sử dụng cùng một khuôn khổ xác định, phát hiện, bảo vệ, phục hồi và phản hồi.

SIEM hoàn toàn phù hợp với các yêu cầu của ISO như một cách duy nhất để lưu trữ, bảo mật và quản lý tất cả dữ liệu bảo mật. Nhiều yêu cầu tuân thủ của nó xoay quanh khả năng của một tổ chức trong việc thu thập thông tin tình báo về mối đe dọa từ nhiều nguồn khác nhau - trên cả kiến trúc đám mây và tại chỗ. SIEM cho ISO không chỉ cung cấp điều này mà còn phù hợp hơn với cách tiếp cận hợp nhất của ISO 27001. Trong khi phiên bản 2013 có tất cả 93 yêu cầu trải rộng trên một chục nhóm dựa trên chức năng, thì các biện pháp kiểm soát ngày nay được giảm xuống còn bốn chủ đề: tổ chức, con người, vật lý và công nghệ. SIEM thế hệ tiếp theo hợp lý hóa từng chủ đề này bằng cách thu thập và bảo vệ dữ liệu nhật ký nhạy cảm từ một điểm duy nhất của sự thật - hỗ trợ triệt để cho các nhà phân tích tại chỗ của bạn

SIEM thế hệ tiếp theo dành cho các mối đe dọa bảo mật nâng cao

Giải pháp SIEM thế hệ tiếp theo của Stellar Cyber đi đầu trong lĩnh vực an ninh mạng hiện đại, cung cấp một bộ công cụ toàn diện được thiết kế để đáp ứng các yêu cầu nghiêm ngặt và hợp lý hóa bảo mật thành một bảng điều khiển duy nhất. Giải pháp của chúng tôi được thiết kế riêng để đảm bảo rằng tổ chức của bạn không chỉ đạt được sự tuân thủ mà còn đạt được tư thế bảo mật phản hồi và tinh chỉnh.

SIEM của Stellar theo dõi và kiểm tra tất cả các sự kiện liên quan đến người dùng, từ việc tạo và sửa đổi tài khoản đến xóa, bao gồm giám sát các hoạt động của tài khoản đã chấm dứt hoặc không hoạt động. Điều này đảm bảo rằng quyền truy cập của người dùng được quản lý và kiểm tra đúng cách. Bằng cách tích hợp với các giải pháp chống vi-rút và sử dụng giám sát tính toàn vẹn của tệp, các khả năng SIEM của Stellar đảm bảo rằng các điểm cuối được bảo mật và tuân thủ.

Bên cạnh việc đảm bảo mọi người dùng đều là người họ nói, NG SIEM của Stellar giúp giám sát các nỗ lực xâm nhập thông qua khả năng quản lý nhật ký mạnh mẽ của nó. Bằng cách tổng hợp và phân tích vô số nhật ký trên mạng của bạn, Stellar cung cấp chế độ xem thống nhất về môi trường bảo mật của bạn, giúp phát hiện các bất thường và phản hồi nhanh chóng.

Hỗ trợ nhóm CNTT của bạn bằng AI cung cấp khả năng nhận dạng sự cố ngay lập tức: phát hiện và phản hồi sự cố trong vài phút, thay vì vài ngày. Khám phá thêm về SIEM của Stellar Cyber ngay hôm nay.